Несколько месяцев назад я приобрел новый 10-портовый управляемый коммутатор Gigabit Ethernet Cisco SG300, и это была одна из лучших инвестиций для моей небольшой домашней сети. Коммутаторы Cisco имеют множество функций и опций, которые вы можете настроить для детального управления своей сетью. Их продукты отличаются безопасностью.

С учетом вышесказанного очень интересно, насколько незащищенным является коммутатор Cisco, только что выпущенный из коробки. Когда вы подключаете его, он либо получает IP-адрес от DHCP-сервера, либо назначает себе IP-адрес (обычно 192.168.1.254) и использует cisco в качестве имени пользователя и пароля. Ура!

Поскольку в большинстве сетей используется сетевой идентификатор 192.168.1.x, ваш коммутатор полностью доступен любому пользователю сети. В этой статье я расскажу о пяти шагах, которые следует предпринять сразу после подключения коммутатора. Это обеспечит безопасность и правильную настройку вашего устройства.

Примечание. Эта статья предназначена для пользователей домашних или небольших офисов, которые впервые пользуются коммутаторами Cisco. Если вы инженер Cisco, все это покажется вам очень упрощенным.

Шаг 1. Измените имя пользователя и пароль по умолчанию

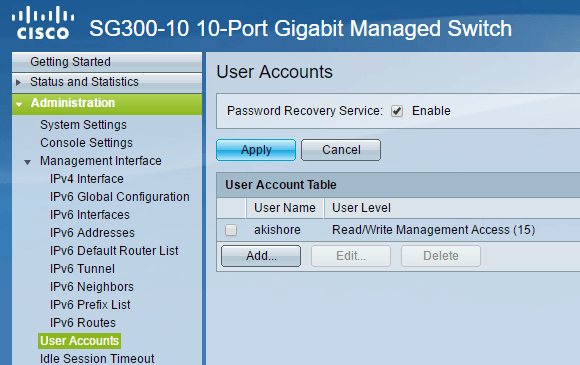

Очевидно, это первый и самый важный шаг. После входа в коммутатор разверните Администрирование и нажмите Учетные записи пользователей .

Первое, что вам нужно сделать, это добавить еще одну учетную запись пользователя, чтобы затем удалить исходную учетную запись пользователя Cisco. Убедитесь, что вы предоставили новой учетной записи полный доступ, который на языке Cisco называется Доступ к управлению чтением/записью (15) . Используйте надежный пароль, затем выйдите из учетной записи cisco и войдите в систему, используя новую учетную запись. Теперь вы сможете удалить учетную запись по умолчанию.

Возможно, также будет полезно включить Службу восстановления пароля на тот случай, если вы забудете установленный пароль. Для сброса пароля вам понадобится консольный доступ к устройству.

Шаг 2. Назначьте статический IP-адрес

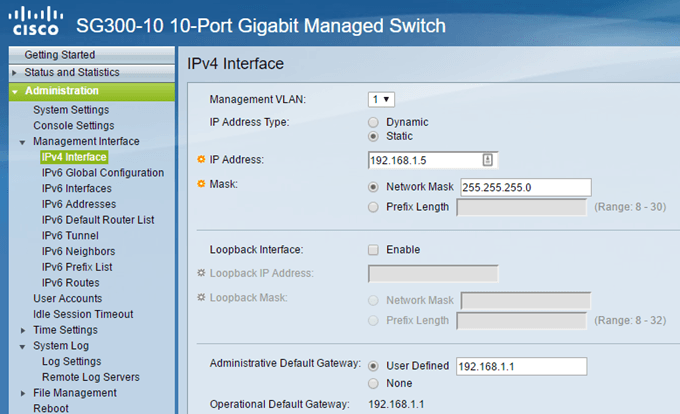

По умолчанию коммутатор уже должен иметь статический IP-адрес, но если нет, вам следует установить его вручную. Это также будет необходимо, если вы не используете идентификатор сети 192.168.1. Для этого разверните Администрирование – Интерфейс управления – Интерфейс IPv4 .

Выберите Статический для Тип IP-адреса и введите статический IP-адрес. Это также значительно облегчит управление коммутатором. Если вы знаете шлюз по умолчанию для своей сети, добавьте его также в раздел Административный шлюз по умолчанию ..

Стоит также отметить, что IP-адрес назначается виртуальному интерфейсу локальной сети. Это означает, что вы можете получить доступ к устройству, используя IP-адрес, независимо от того, какой порт подключен к коммутатору, если эти порты назначены VLAN управления выбрана вверху. По умолчанию это VLAN 1 , и все порты по умолчанию находятся в VLAN 1.

Шаг 3. Обновите прошивку

Поскольку мой дешевый маршрутизатор Netgear может проверять Интернет на наличие обновлений программного обеспечения, автоматически загружать и устанавливать их, можно подумать, что модный коммутатор Cisco может сделать то же самое. Но вы ошибаетесь! Наверное, из соображений безопасности они этого не делают, но все равно раздражает.

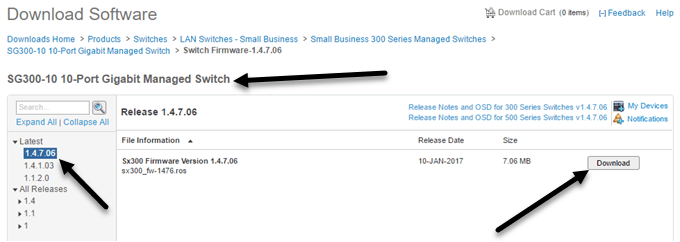

Чтобы обновить коммутатор Cisco новой прошивкой, необходимо загрузить ее с веб-сайта Cisco, а затем загрузить на коммутатор. Кроме того, вам потом придется сменить активный образ на новую версию прошивки. Мне очень нравится эта функция, поскольку она обеспечивает некоторую защиту на случай, если что-то пойдет не так.

Чтобы найти новую прошивку, просто введите в Google модель коммутатора со словом «прошивка» в конце. Например, в моем случае я просто погуглил прошивку Cisco SG300-10.

Я напишу еще одну статью о том, как обновить прошивку маршрутизатора Cisco, так как есть несколько вещей, о которых вам следует знать, прежде чем делать это.

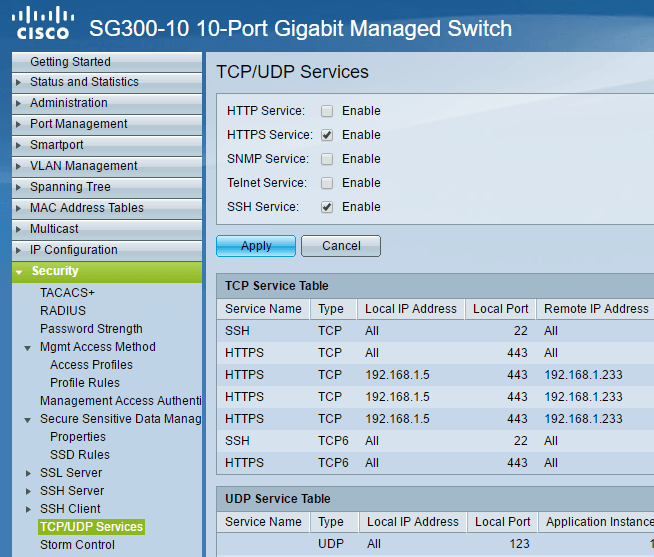

Шаг 4. Настройка безопасного доступа

Следующий шаг, который я рекомендую, — включить только безопасный доступ к вашему коммутатору. Если вы являетесь профессионалом командной строки, вам действительно следует полностью отключить веб-интерфейс и включить только доступ по SSH. Однако если вам нужен графический интерфейс, вам следует хотя бы настроить его на использование HTTPS , а не HTTP.

Прочитайте мой предыдущий пост на сайте как включить доступ по SSH для вашего коммутатора, а затем войдите в систему с помощью такого инструмента, как puTTY. Для еще большей безопасности вы можете включить аутентификацию по открытому ключу с помощью SSH войти в систему, используя закрытый ключ. Также вы можете ограничить доступ к интерфейсу управления по IP-адресу, о чем я напишу в следующем посте.

Шаг 5. Копирование рабочей конфигурации в стартовую конфигурацию

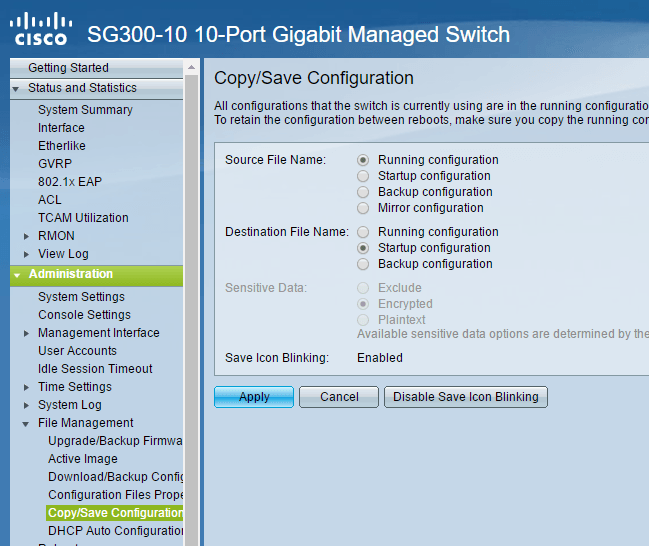

Последнее, к чему вам нужно привыкнуть при использовании любого устройства Cisco, — это копирование работающей конфигурации в конфигурацию запуска. По сути, все внесенные вами изменения сохраняются только в оперативной памяти, а значит, при перезагрузке устройства все настройки будут потеряны.

Чтобы навсегда сохранить конфигурацию, вам необходимо скопировать текущую конфигурацию в конфигурацию запуска, последняя из которых хранится в NVRAM или энергонезависимой оперативной памяти. Для этого разверните Администрирование , затем Управление файлами и нажмите Копировать/сохранить конфигурацию ..

Настройки по умолчанию должны быть правильными, поэтому все, что вам нужно сделать, это нажать Применить . Опять же, обязательно делайте это каждый раз, когда вносите какие-либо изменения в коммутатор.

Это были действительно базовые шаги по первоначальной настройке и обеспечению безопасности вашего коммутатора. Вскоре я опубликую более сложные руководства по другим аспектам коммутатора. Если у вас есть какие-либо вопросы, не стесняйтесь комментировать. Наслаждайтесь!

.