Недавно я подписался на услугу VPN для личного использования, чтобы мое подключение к Интернету из дома было полностью зашифровано. Учитывая все эти разоблачения шпионажа и хакерства, я не против на всякий случай иметь на своей стороне немного дополнительной охраны. После того как я установил программное обеспечение на компьютер и подключился к VPN, насколько я мог судить, оно работало нормально.

Однако, будучи техническим специалистом, я не мог просто признать, что все работает, не проверив, что шифрование включено. Поэтому, хотя я и не экспериментировал с анализатором пакетов и анализатором протоколов, я пошел дальше и загрузил сетевую утилиту, которая позволила мне фактически видеть данные, передаваемые туда и обратно с моего компьютера.

Я проверил соединение, когда оно не было подключено к VPN, и перехватил несколько пакетов, а затем сделал то же самое при подключении. Я легко смог увидеть, что передаваемые данные на самом деле были зашифрованы при отправке в VPN. В этой статье я покажу вам, как проверить, зашифровано ли ваше соединение.

Если у вас нет технических знаний, не волнуйтесь. Все, что вам нужно сделать, это нажать кнопку записи, пролистать список и проверить текст. Вы можете игнорировать все остальное, поскольку это будет по большей части тарабарщина, если вы не разбираетесь в компьютерах и сетях. На Mac мы будем использовать Анализатор пакетов какао, а на ПК — Вайршарк.

Проверка шифрования на Mac

Во-первых, скачайте CocoaPacketAnalyzer на свой Mac и запустите его. Вы должны увидеть стартовый экран с четырьмя большими кнопками.

Захват — это то, на что вы нажмете, чтобы начать захват сетевого трафика. Если вы сохраняете сеанс захвата, он называется файлом трассировки, и вы можете открыть его позже, используя вторую кнопку. Однако для наших целей мы просто хотим, чтобы данные были зашифрованы, и на самом деле мы не будем сохранять ни один из этих захватов.

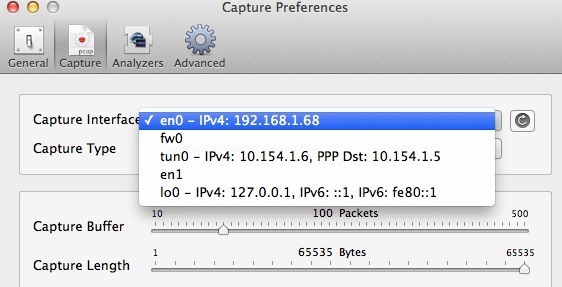

Прежде чем мы приступим к сбору данных, нажмите Настройки , чтобы настроить способ сбора данных. Нажмите Захват вверху, и единственный параметр, который нам нужно здесь проверить, — это Интерфейс захвата .

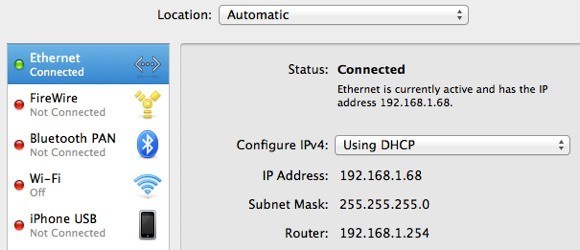

Сначала обязательно нажмите маленькую кнопку «Обновить», расположенную справа от поля со списком. Когда вы нажмете на поле, вы увидите несколько вариантов, каждый из которых выглядит чертовски запутанным. Вам нужно будет выбрать только те, у которых в списке указан IPv4 с некоторыми цифрами после него. Вам не нужно выбирать тот, у которого есть 127.0.0.1. Вам нужно выбрать тот, у которого есть IP-адрес для соединения, которое вы используете в данный момент. Вы можете это выяснить, зайдя в Системные настройки и нажав Сеть ..

Нажмите на соединение, отмеченное зеленой точкой в списке слева, а затем проверьте поле IP-адреса в правой части. Как видите, там указано 192.168.1.x, что соответствует параметру en0 – IP4 – 192.168.1.68 в раскрывающемся списке программы. Теперь закройте окно настроек захвата, чтобы вернуться на главный экран.

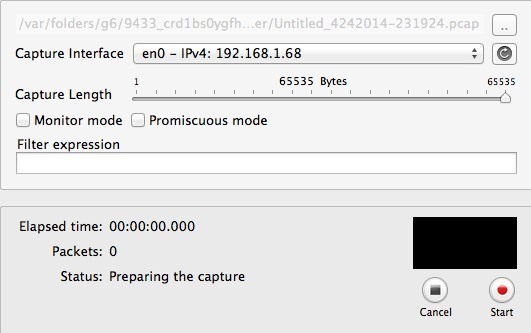

Нажмите Захват , и вы увидите новое всплывающее диалоговое окно, в котором можно выбрать несколько настроек, а затем начать захват.

Здесь для наших целей ничего менять не нужно, поэтому для начала достаточно нажать Старт . Однако прежде чем вы это сделаете, следует отметить некоторые вещи. Во-первых, вам следует попытаться закрыть все запущенные программы и программы на панели задач и оставлять открытым только окно браузера. Сеть захватывает рекордные тонны данных, и даже за несколько секунд будет получено более тысячи строк данных. Для простоты: сначала закройте все и завершите как можно больше фоновых процессов, а затем нажмите «Пуск».

После этого немедленно загрузите один или два сайта и нажмите Стоп . Вам нужно запечатлеть всего несколько секунд и не более того. Возможно, было бы даже неплохо заранее ввести веб-адреса во вкладки вашего браузера, а затем вы можете просто нажать Enter, чтобы загрузить страницы после начала захвата.

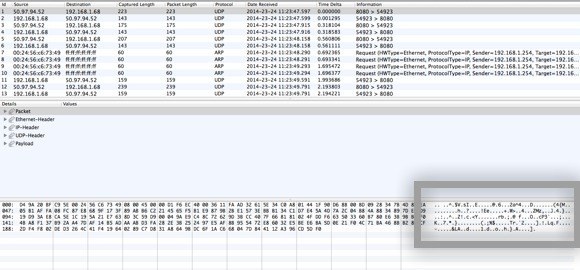

Как только вы нажмете «Стоп», вы увидите окно, которое выглядит следующим образом:

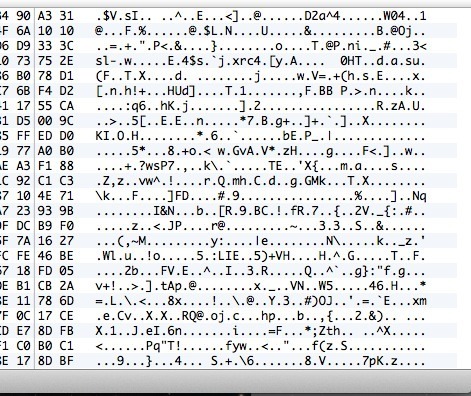

Это может показаться полной тарабарщиной, но это нормально. Все, что вам нужно сделать, это прокрутить список вверху, который представлен в формате таблицы, и посмотреть данные, которые вы видите в поле в правом нижнем углу, которое я выделил выше. Теперь, поскольку строк, вероятно, тысячи, вы можете просто быстро нажимать клавишу со стрелкой вниз и смотреть на изменение данных внизу.

Если ваше VPN-соединение действительно зашифровано, каждая строка, которую вы прокручиваете, должна содержать данные, похожие на данные на изображении выше. Поскольку он нечитабелен и состоит из случайных символов, он зашифрован. При зашифрованном соединении ни одна строка из всех этих тысяч строк не должна быть доступна для чтения. Теперь позвольте мне показать вам, что вы увидите при незашифрованном соединении, например, когда вы не подключены к VPN:

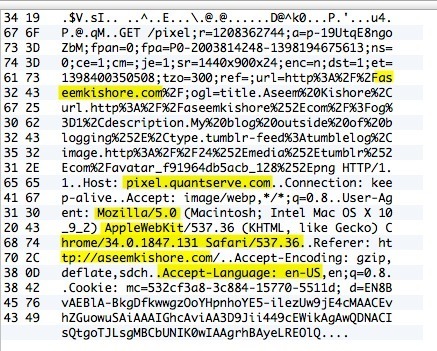

Как вы можете видеть выше, теперь, когда нет шифрования, я могу читать гораздо больше. Я вижу, что посетил aseemkishore.com, используя Mac и Safari, а также множество других данных. Не каждый пакет будет так читаем при незашифрованном соединении, но для большинства пакетов вы сможете увидеть фактические данные, HTML-код, заголовки протоколов и т. д. Как я упоминал ранее, при зашифрованном соединении ни один пакет не будет доступен. будет понятно..

Проверка шифрования на ПК

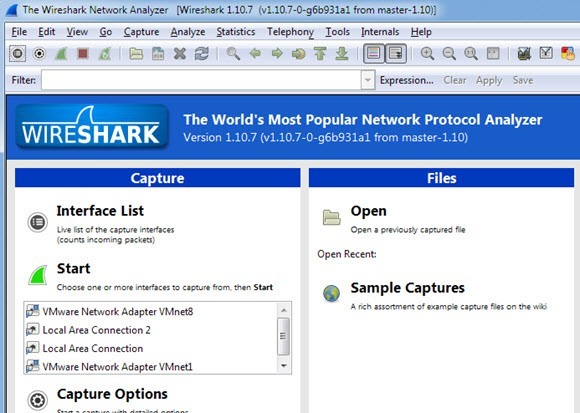

Процесс проверки на ПК практически такой же, как я показал выше, за исключением того, что вы используете другую программу под названием Wireshark. После загрузки запустите его, и главный экран должен выглядеть следующим образом:

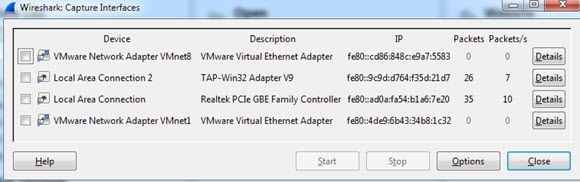

Как и на Mac, первое, что вам нужно сделать, — это выбрать интерфейс (сетевой интерфейс), для которого вы хотите собирать данные. Нажмите «Список интерфейсов», и вы увидите список сетевых интерфейсов. Мне Wireshark нравится немного больше тем, что вы действительно можете увидеть, сколько данных передается по каждому интерфейсу, что позволяет легко определить, какое из них является основным соединением.

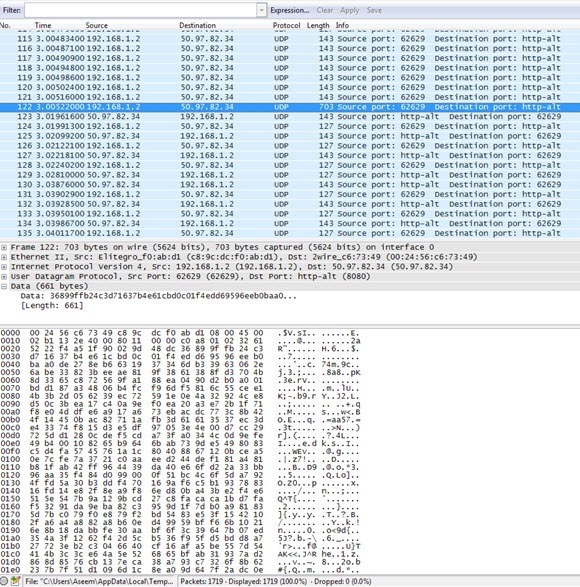

Установите флажок рядом с соответствующим интерфейсом и нажмите Закрыть . Теперь все, что вам нужно сделать, это нажать кнопку «Пуск» (под кнопкой «Список интерфейсов»), и все готово. Вам не нужно менять какие-либо другие параметры или что-либо еще для наших целей. После завершения захвата вы должны увидеть такой экран:

Возможно, вам придется развернуть окно на весь экран, а затем соответствующим образом настроить нижнюю и верхнюю панели, но, как вы можете видеть, данные имеют тот же формат, что и CocoaPacketAnalyzer на Mac. Прокрутите список вверху и убедитесь, что раздел данных содержит полную ерунду, что означает, что ваше соединение зашифровано. Если вы можете прочитать какие-либо слова или текст, это означает, что данные не шифруются. Обязательно быстро просматривайте хотя бы пару сотен строк с помощью клавиш со стрелками.

Надеюсь, этот пост успокоит вас, когда вы узнаете, что ваше VPN-соединение действительно надежно зашифровано! Я знаю, что это заставило меня чувствовать себя намного лучше. Если у вас есть какие-либо вопросы о программах или возникли проблемы с интерпретацией результатов, оставьте комментарий, и я постараюсь помочь. Наслаждайтесь!.