Вы можете быть уверены, что ваш компьютер подключен к серверу, на котором размещен мой веб-сайт, когда вы читаете эту статью, но в дополнение к очевидным подключениям к сайтам, открытым в вашем веб-браузере, ваш компьютер может подключаться к целому хосту других серверов, которые не видны.

В большинстве случаев вам действительно не захочется делать ничего, что написано в этой статье, поскольку это требует изучения множества технических моментов, но если вы считаете, что на вашем компьютере есть программа, которой не следует Если вы тайно общаетесь в Интернете, приведенные ниже методы помогут вам выявить что-нибудь необычное.

Стоит отметить, что компьютер под управлением операционной системы, такой как Windows, с несколькими установленными программами по умолчанию будет устанавливать множество подключений к внешним серверам. Например, на моем компьютере с Windows 10 после перезагрузки и без запущенных программ сама Windows устанавливает несколько подключений, включая OneDrive, Cortana и даже поиск на рабочем столе. Прочтите мою статью на сайте безопасность Windows 10, чтобы узнать, как можно предотвратить слишком частое взаимодействие Windows 10 с серверами Microsoft.

Существует три способа мониторинга подключений вашего компьютера к Интернету: через командную строку, с помощью Resource Monitor или с помощью сторонних программ. Командную строку я упомяну в последнюю очередь, так как она самая техническая и ее труднее всего расшифровать.

Монитор ресурсов

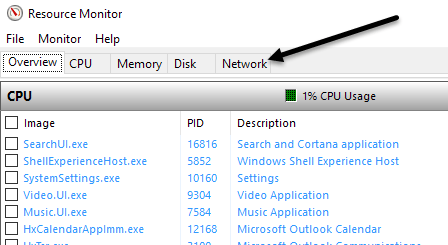

Самый простой способ проверить все подключения вашего компьютера — использовать Монитор ресурсов . Чтобы открыть его, нажмите «Пуск», а затем введите монитор ресурсов . Вверху вы увидите несколько вкладок, и нам нужно нажать на Сеть .

На этой вкладке вы увидите несколько разделов с разными типами данных: Процессы с сетевой активностью , Сетевая активность , TCP-соединения и Порты прослушивания .

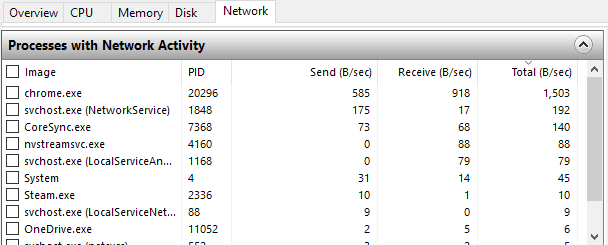

Все данные, перечисленные на этих экранах, обновляются в режиме реального времени. Вы можете нажать на заголовок в любом столбце, чтобы отсортировать данные по возрастанию или убыванию. В разделе Процессы с сетевой активностью в список включены все процессы, которые имеют какой-либо сетевой активности. Вы также сможете увидеть общий объем отправленных и полученных данных в байтах в секунду для каждого процесса. Вы заметите, что рядом с каждым процессом есть пустой флажок, который можно использовать в качестве фильтра для всех остальных разделов..

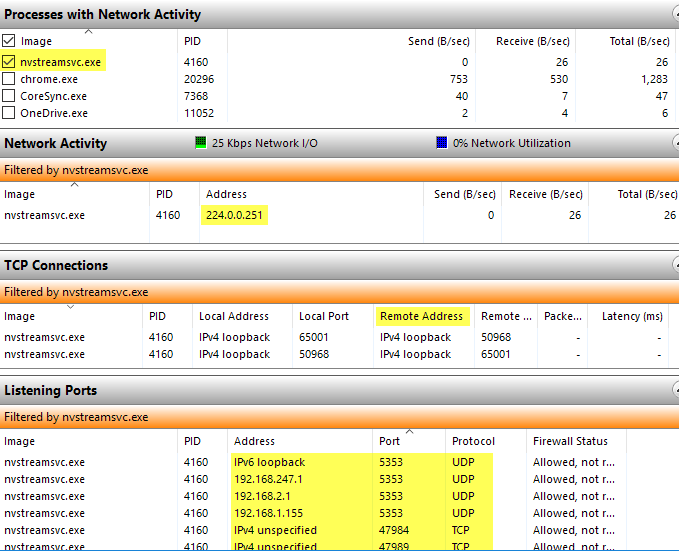

Например, я не был уверен, что такое nvstreamsvc.exe , поэтому проверил его, а затем посмотрел данные в других разделах. В разделе «Сетевая активность» вам нужно просмотреть поле Адрес , в котором должен быть указан IP-адрес или DNS-имя удаленного сервера.

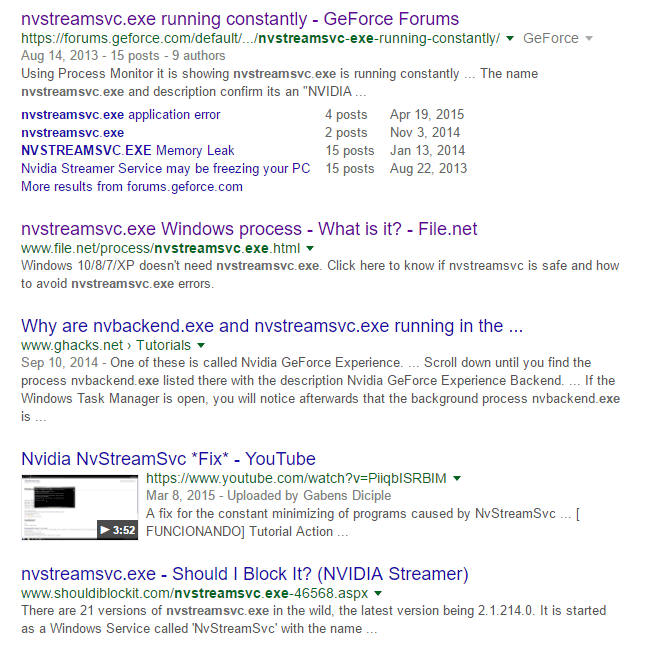

Сама по себе информация здесь не обязательно поможет вам понять, хорошо ли что-то или плохо. Вам придется использовать некоторые сторонние веб-сайты, чтобы помочь вам определить этот процесс. Во-первых, если вы не узнаете имя процесса, введите в Google его полное имя, например nvstreamsvc.exe .

Всегда просматривайте хотя бы первые четыре-пять ссылок, и вы сразу поймете, безопасна программа или нет. В моем случае это было связано с потоковым сервисом NVIDIA, который безопасен, но мне не нужен. В частности, этот процесс предназначен для потоковой передачи игр с вашего ПК на NVIDIA Shield, которого у меня нет. К сожалению, когда вы устанавливаете драйвер NVIDIA, он устанавливает множество других функций, которые вам не нужны.

Поскольку эта служба работала в фоновом режиме, я даже не знал о ее существовании. Он не отображался на панели GeForce, поэтому я решил, что у меня просто установлен драйвер. Как только я понял, что мне не нужен этот сервис, я смог удалить некоторое программное обеспечение NVIDIA и избавиться от сервиса, который постоянно обменивался данными в сети, хотя я никогда им не пользовался. Это один из примеров того, как изучение каждого процесса может помочь не только выявить возможное вредоносное ПО, но и удалить ненужные службы, которые могут быть использованы хакерами.

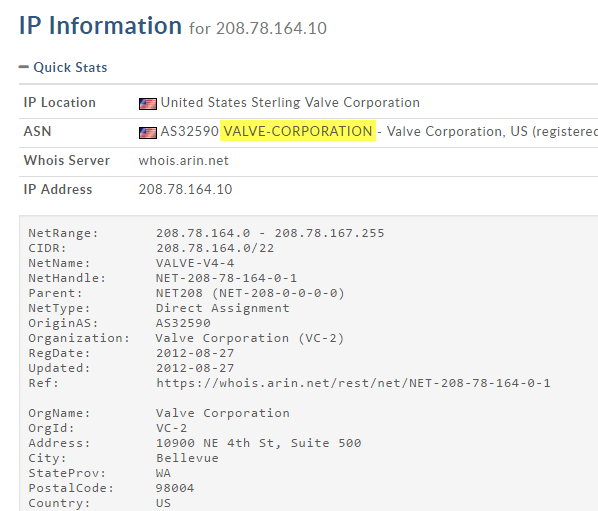

Во-вторых, вам следует найти IP-адрес или DNS-имя, указанные в поле Адрес . Вы можете воспользоваться таким инструментом, как ДоменИнструменты, который предоставит вам необходимую информацию. Например, в разделе «Сетевая активность» я заметил, что процесс Steam.exe подключается к IP-адресу 208.78.164.10. Когда я подключил его к упомянутому выше инструменту, я был рад узнать, что домен контролируется Valve, компанией, владеющей Steam.

Если вы видите, что IP-адрес подключается к серверу в Китае, России или другом странном месте, возможно, у вас возникла проблема. Поиск в Google обычно приводит к статьям о том, как удалить вредоносное программное обеспечение.

Сторонние программы

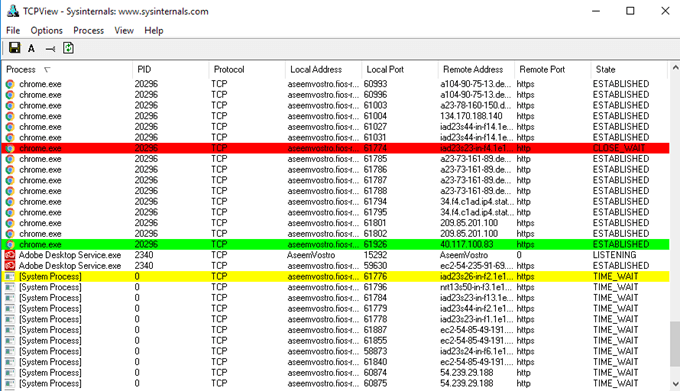

.Монитор ресурсов великолепен и дает вам много информации, но есть и другие инструменты, которые могут дать вам немного больше информации. Я рекомендую два инструмента: TCPView и CurrPorts. Оба выглядят практически одинаково, за исключением того, что CurrPorts предоставляет вам гораздо больше данных. Вот скриншот TCPView:

Строки, которые вас больше всего интересуют, имеют Состояние , равное УСТАНОВЛЕНО . Вы можете щелкнуть правой кнопкой мыши любую строку, чтобы завершить процесс или закрыть соединение. Вот скриншот CurrPorts:

Опять же, при просмотре списка обратите внимание на УСТАНОВЛЕННЫЕ соединения. Как вы можете видеть по полосе прокрутки внизу, в CurrPorts для каждого процесса имеется гораздо больше столбцов. С помощью этих программ действительно можно получить очень много информации.

Командная строка

Наконец, есть командная строка. Мы будем использовать команду netstat , чтобы получить подробную информацию обо всех текущих сетевых подключениях, выведенную в файл TXT. Информация, по сути, представляет собой подмножество того, что вы получаете от Resource Monitor или сторонних программ, поэтому на самом деле она полезна только для технических специалистов.

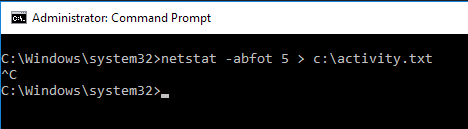

Вот небольшой пример. Сначала откройте командную строку администратора и введите следующую команду:

netstat -abfot 5 > c:\activity.txt

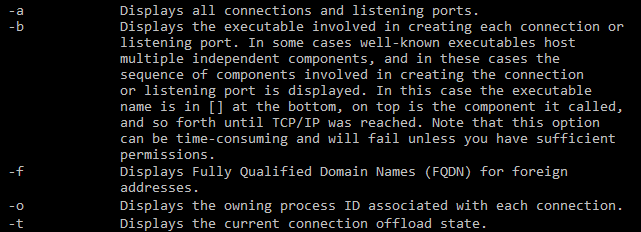

Подождите минуту или две, а затем нажмите CTRL + C на клавиатуре, чтобы остановить захват. Приведенная выше команда netstat будет собирать все данные о сетевых подключениях каждые пять секунд и сохранять их в текстовый файл. Часть –abfot представляет собой набор параметров, с помощью которых мы можем получить дополнительную информацию в файле. Если вам интересно, вот что означает каждый параметр.

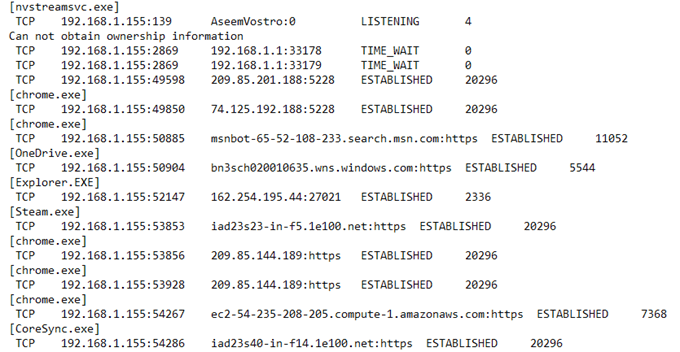

Открыв файл, вы увидите практически ту же информацию, которую мы получили двумя другими способами, описанными выше: имя процесса, протокол, номера локальных и удаленных портов, удаленный IP-адрес/DNS-имя, состояние соединения, процесс. удостоверение личности и т. д.

Опять же, все эти данные — первый шаг к определению того, происходит ли что-то подозрительное или нет. Вам придется много гуглить, но это лучший способ узнать, не следит ли за вами кто-то или отправляет ли вредоносное ПО данные с вашего компьютера на какой-то удаленный сервер. Если у вас есть какие-либо вопросы, не стесняйтесь комментировать. Наслаждайтесь!.